KI-basierte intelligente Gesichtserkennung und RFID-Terminal

Jüngste technologische Fortschritte haben es einfacher gemacht, Risiken zu reduzieren und Ihren Arbeitsplatz zu schützen. Immer mehr Unternehmen haben sich der Innovation verschrieben und Lösungen für Probleme beim Zeit- und Raummanagement der Belegschaft gefunden. Besonders für kleine moderne Unternehmen kann das richtige intelligente Sicherheitssystem den entscheidenden Unterschied machen, wenn es darum geht, Ihren Arbeitsplatz und Ihre Vermögenswerte sicher zu halten. Außerdem hilft es, den Kundenservice zu kontrollieren und zu verbessern und die Leistung der Mitarbeiter zu überwachen.

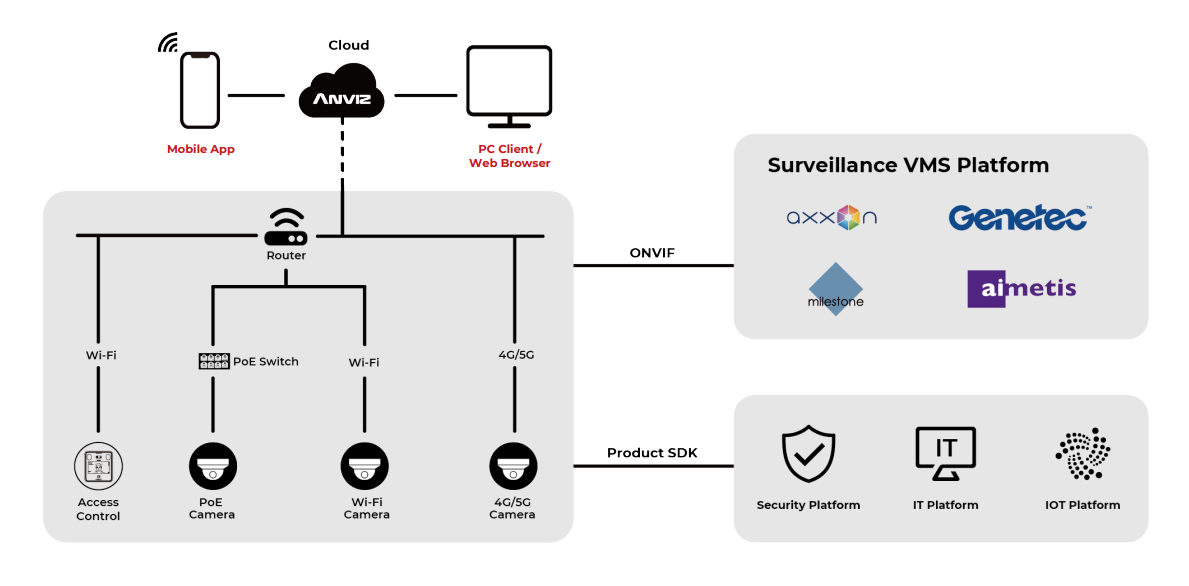

Zugangskontrolle & Videoüberwachung sind zwei wichtige Bestandteile von Smart Security. Viele Menschen sind es mittlerweile gewohnt, das Büro per Gesichtserkennung zu betreten und die Arbeitsplatzsicherheit per Videoüberwachung zu überprüfen.

Laut dem Bericht von ResearchAndMarkets.com wird der globale Videoüberwachungsmarkt im Jahr 42.7 auf 2021 Milliarden US-Dollar geschätzt und soll bis 69.4 2026 Milliarden US-Dollar erreichen, was einem jährlichen Wachstum von 10.2 % entspricht. Der globale Zugangskontrollmarkt erreichte im Jahr 8.5 einen Wert von 2021 Milliarden US-Dollar. Mit Blick auf die Zukunft wird erwartet, dass der Markt bis 13.5 2027 Milliarden US-Dollar erreichen wird, was einer durchschnittlichen jährlichen Wachstumsrate von 8.01 % (2022–2027) entspricht.

Die modernen Unternehmen von heute haben eine beispiellose Gelegenheit, die Vorteile intelligenter Sicherheitslösungen zu erleben. Diejenigen, die in der Lage sind, neue Entwicklungen in Sicherheitssystemarchitekturen anzunehmen, könnten Sicherheitsrisiken auf Schritt und Tritt angehen und größere Vorteile aus ihren Investitionen in Sicherheitssysteme ziehen. Dieses Whitepaper erläutert die Gründe, warum eine Edge AI + Cloud-basierte Plattform die erste Wahl für moderne Unternehmen sein sollte.

Im Gegensatz zum Cloud-Computing Edge-Computing ist ein dezentraler Computerdienst, der Speicherung, Verarbeitung und Anwendungen umfasst. Der Edge bezieht sich auf Server, die sich regional und näher an Endpunkten wie Überwachungskameras und Sensoren befinden, an denen die Daten zuerst erfasst werden. Diese Methode reduziert die Datenmenge, die über das Netzwerk übertragen werden muss, wodurch minimale Verzögerungen verursacht werden. Edge Computing soll das Cloud Computing verbessern, indem Datenanalysen so nah wie möglich an der Datenquelle durchgeführt werden.

In einer idealen Bereitstellung würden alle Workloads in der Cloud zentralisiert, um die Vorteile der Skalierbarkeit und Einfachheit von Cloud-KI zu nutzen. Die Bedenken moderner Unternehmen in Bezug auf Latenz, Sicherheit, Bandbreite und Autonomie erfordern jedoch die Bereitstellung eines Modells für künstliche Intelligenz (KI) am Edge. Es macht komplexe Analysen wie z ANPR oder KI-basierte Erkennung, die für Kunden erschwinglich ist, die nicht beabsichtigen, einen ausgeklügelten lokalen KI-Server zu kaufen und Zeit damit zu verbringen, ihn zu konfigurieren.

Edge AI ist im Wesentlichen KI, die Edge Computing nutzt, um Daten lokal auszuführen und so die Vorteile des Edge Computing zu nutzen. Mit anderen Worten, die KI-Berechnung erfolgt auf Geräten in der Nähe des Benutzers am Rand des Netzwerks, in der Nähe des Datenspeicherorts, und nicht zentral in einer Cloud-Computing-Einrichtung oder einem privaten Rechenzentrum. Die Geräte verfügen über die entsprechenden Sensoren und Prozessoren und benötigen keine Netzwerkverbindung, um Daten zu verarbeiten und Maßnahmen zu ergreifen. Daher bietet Edge AI eine Lösung für die Mängel der Cloud-abhängigen KI.

Viele führende Anbieter von physischer Sicherheit haben bereits Edge-KI in der Zugangskontrolle und Videoüberwachung eingesetzt, um die Effizienz zu verbessern und die Gesamtkosten für Produktion/Service zu senken. Edge AI wird dabei eine Schlüsselrolle spielen.

Mit der Entwicklung von Algorithmen für neuronale Netze und der zugehörigen KI-Infrastruktur wird Edge AI in kommerzielle Sicherheitssysteme eingeführt.

Viele moderne Unternehmen verwenden Objekterkennungs-KI, die in intelligente Terminals eingebettet ist, für Sicherheit und Schutz am Arbeitsplatz. Objekterkennungs-KI mit einem starken neuronalen Netzwerkalgorithmus ist in der Lage, Elemente in jedem Video oder Bild, wie Personen, Fahrzeuge, Objekte und mehr, leicht zu erkennen. Dann ist es in der Lage, Elemente eines Bildes zu analysieren und hervorzuheben. Beispielsweise kann es die Anwesenheit verdächtiger Personen oder Fahrzeuge in einem sensiblen Bereich erkennen.

Die Edge-Gesichtserkennung ist eine Technologie, die sowohl auf Edge-Computing als auch auf Edge-KI basiert, was die Geschwindigkeit, Sicherheit und Zuverlässigkeit von Zugangskontrollgeräten erheblich verbessert. Bei Verwendung für die Zugangskontrolle vergleicht die Edge-Gesichtserkennung das am Zugangspunkt präsentierte Gesicht mit einer Datenbank autorisierter Personen, um festzustellen, ob es eine Übereinstimmung gibt. Bei Übereinstimmung wird der Zugriff gewährt, bei Nichtübereinstimmung wird der Zugriff verweigert und es kann eine Sicherheitswarnung ausgelöst werden.

Gesichtserkennung, die auf Edge Computing und Edge AI basiert, kann Daten lokal verarbeiten (ohne sie an die Cloud zu senden). Da Daten während der Übertragung viel anfälliger für Angriffe sind, verringert die Aufbewahrung an der Quelle, an der sie generiert werden, die Wahrscheinlichkeit eines Informationsdiebstahls erheblich.

Edge AI ist in der Lage, zwischen echten Menschen und nicht lebenden Parodien zu unterscheiden. Die Liveness-Erkennung auf dem Edge verhindert Face-Spoofing-Angriffe mit 2D und 3D (statisches oder dynamisches Bild- und Videomaterial).

Die Edge-Gesichtserkennung ist eine Technologie, die sowohl auf Edge-Computing als auch auf Edge-KI basiert, was die Geschwindigkeit, Sicherheit und Zuverlässigkeit von Zugangskontrollgeräten erheblich verbessert. Bei Verwendung für die Zugangskontrolle vergleicht die Edge-Gesichtserkennung das am Zugangspunkt präsentierte Gesicht mit einer Datenbank autorisierter Personen, um festzustellen, ob es eine Übereinstimmung gibt. Bei Übereinstimmung wird der Zugriff gewährt, bei Nichtübereinstimmung wird der Zugriff verweigert und es kann eine Sicherheitswarnung ausgelöst werden.

Im Wesentlichen steckt die Edge-KI-Lösung ein Gehirn in jede mit dem System verbundene Kamera, das in der Lage ist, nur relevante Informationen schnell zu analysieren und zur Speicherung in die Cloud zu übertragen.

Im Gegensatz zu einem herkömmlichen Videosicherheitssystem, das alle Daten von jeder Kamera zur Analyse in eine einzige zentrale Datenbank verschiebt, macht Edge AI die Kameras intelligenter – es analysiert die Daten direkt an der Quelle (der Kamera) und verschiebt nur relevante und wichtige Daten dorthin die Cloud, wodurch erhebliche Kosten für Datenserver, zusätzliche Bandbreite und Infrastrukturkosten entfallen, die normalerweise mit der Erfassung und Analyse großer Videovolumen verbunden sind.

Da die Zahl der Aufzeichnungen von Überwachungskameras täglich zunimmt, wird das Problem der Speicherung solch großer Datenarchive immer wichtiger. Eine Alternative zur lokalen Speicherung wäre die Übertragung von Videos auf eine Cloud-basierte Softwareplattform.

Kunden werden immer anspruchsvoller in Bezug auf ihre Sicherheitssysteme und erwarten fast sofortige Antworten auf ihre Anliegen. Gleichzeitig erwarten sie auch, dass das System typische Vorteile hat, die mit jeder digitalen Transformation verbunden sind – zentralisierte Verwaltung, skalierbare Lösungen, Zugriff auf Tools, die eine leistungsstarke Verarbeitung erfordern, und Kostensenkung.

Ein Cloud-basiertes physisches Sicherheitssystem wird schnell zur bevorzugten Option, da es für Unternehmen möglich wird, eine große Datenmenge in der Cloud mit geringen Kosten und hoher Verwaltungseffizienz zu verarbeiten. Durch die Verlagerung kostspieliger Infrastruktur in die Cloud können Unternehmen in der Regel eine Reduzierung der Gesamtkosten für Sicherheit um 20 bis 30 Prozent feststellen.

Mit dem schnellen Wachstum von Cloud Computing verändern sich der Markt und die Art und Weise, wie Sicherheitslösungen verwaltet, installiert und gekauft werden, schnell.

Die Sicherheit kann einfach skaliert werden, indem alles über die Cloud zentralisiert wird. Einer Cloud-Plattform kann eine unbegrenzte Anzahl von Kameras und Zugangskontrollpunkten hinzugefügt werden. Dashboards helfen dabei, Daten zu organisieren. Es gibt eine Lösung für jedes Szenario, wenn Sie skalieren, wie z. B. Tore, Parkplätze, Lager und Bereiche ohne Netzwerkzugang.

Die KI-Implementierung in einem Videoüberwachungssystem wird sowohl von Berechnungen als auch von Bildern stark beeinflusst. Aufgrund der Hardwarebeschränkungen und des Einflusses der realen Umgebung ist die Bildgenauigkeit von KI-Überwachungssystemen oft nicht so ideal wie im Labor. Dies wirkt sich negativ auf die Benutzererfahrung und die tatsächliche Nutzung von Daten aus.

Die Zielgeräte für Edge-KI sind oft weder leistungsfähig noch schnell genug, um die Speicher-, Leistungs-, Größen- und Stromverbrauchsanforderungen des Edge vollständig zu erfüllen. Die begrenzte Größe und Speicherkapazität würde sich auch auf die Auswahl der maschinellen Lernalgorithmen auswirken.

Wie man ausreichende Sicherheitsmechanismen bereitstellt, um Benutzerinformationen zu schützen und Compliance-Anforderungen zu erfüllen, ist das Hauptproblem, das ein Cloud-basiertes Sicherheitssystem lösen muss. Zuverlässige Hardware mit zuverlässiger Software ist großartig, aber viele Menschen sind möglicherweise besorgt über Datenverlust oder Offenlegung, wenn das Terminal Daten in die Cloud hochlädt.